HACKEAR SPOTIFY

Adquiere un blogspot.com unico por que los blogger compartidos duran muy poco tiempo.

| Identificador |

El id es tu "clave secreta", para tener acceso a los datos. |

Como Hackear Spotify 2026

El deseo de querer hackear Spotify crece cada día y muchas veces no tienen suerte de lograrlo, por tanto, te presentamos una herramienta muy efectiva para hackear Spotify gratis, conoce a los SCAM.

Como hackear una cuenta Spotify: Paso a Paso

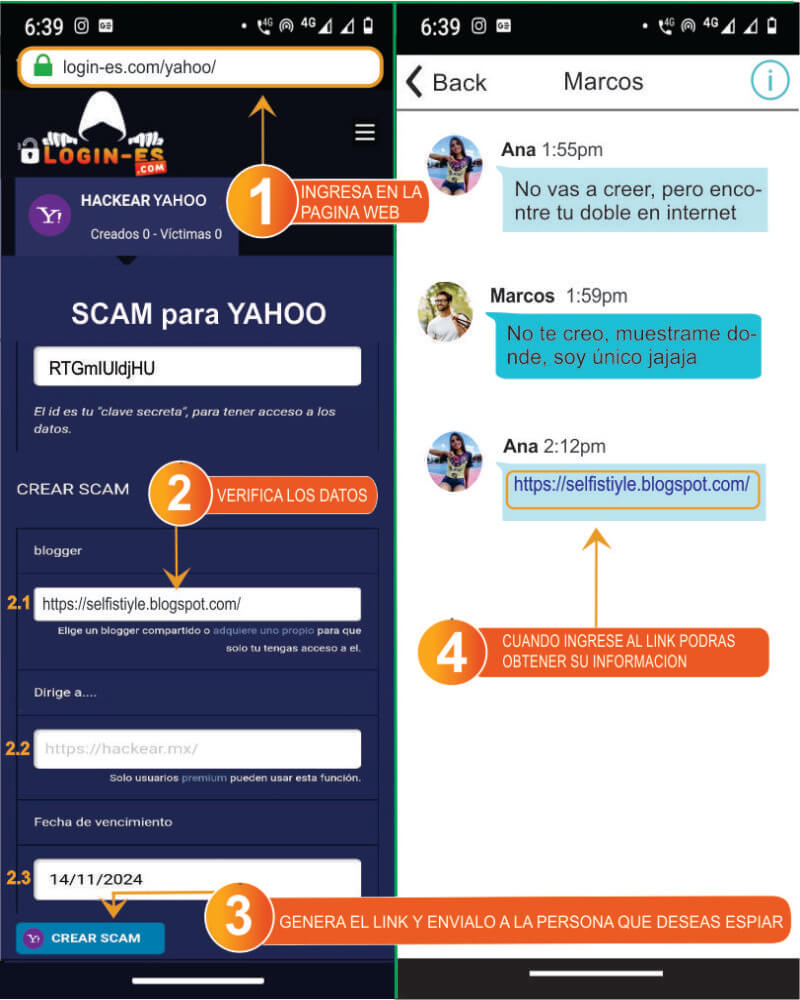

- 1️⃣ Accede al sitio web https://Login-es.com

- 2️⃣ Verifica los datos solicitados: Copia el identificador del scam. Lo utilizarás para acceder a las contraseñas capturadas.

Cada scam que crees tendrá un identificador distinto a no ser que inicies sesión o te registres en el sitio web. Te recomendamos hacerlo, así no tenes posibilidades de perder el código y a su vez las contraseñas de tus víctimas.

- 2️⃣.1️⃣ Selecciona un Blogger entre los disponibles. Este no puede ser modificado, solo podrás seleccionar entre las opciones disponibles.

- 2️⃣.2️⃣ Ingresa el link de una web para mostrar (Ej: Google) a tu víctima una vez que ingrese sus datos, así no sospecha.

- 2️⃣.3️⃣ Elige una fecha de vencimiento, el enlace funcionará hasta el día que elijas.

- 3️⃣ Clic en "Crear Xploit de Spotify" y espera a que se genere el enlace.

- 4️⃣ Envíalo a las personas que desees hackear y aguarda pacientemente.

- 5️⃣ La víctima iniciará sesión en la página falsa: Al hacer clic en el enlace la víctima ingresará sus datos para iniciar sesión en la página trampa.

- 6️⃣ Podrás encontrar las contraseñas captadas en "Cuentas Hackeadas". ¡Listo ya conoces la manera de hackear Spotify en 30 segundos!

- 7️⃣ Cuenta Hackeada: Ahora accede al Spotify que acabas de hackear y empieza a reproducir la música.

Si no logras que tu objetivo caiga en la trampa, no te preocupes, siempre puedes volver a intentarlo aplicando otra técnica de ingeniería social.

Enviar el link generado a la víctima

Víctima

Última vez en línea: 3:24 PM

Hola linda! cómo estás? 😘

12:30 PMHola lindo! ¿Bien y tú?

12:32 PMMuy bien!

12:35 PMOye viste el nuevo álbum de Bad Bunny??? Está genial!!! Deberías escucharlo nadie más lo tiene 😈♥️♥️🔥

12:35 PM😱😱😱 spotify.blogspot.com/?id=4522f150

12:35 PMWoww!!! No lo sabía 😱

12:37 PMMe vuelvo loca yo soy fan déjame iniciar sesión y lo escucho de inmediato 🔥🔥

12:37 PMLos Xploits son un método efectivo siempre que estén acompañados de la ingeniería social y lo mejor de todo es que no es necesario ser un experto en informática para poder emplear los Xploits para Hackear Spotify.

Hay que ganarse la confianza de la víctima para que ingrese al link que le estaremos enviando. Se recomienda enviar un mensaje que sea confiable para evitar que la víctima caracterice el link como virus o dañino. Quizás es uno de los puntos más complejos del método, pero si lo logras tendrás éxito al hackear una cuenta de Spotify.

Tenes que ser creativo con algún dato que conozcas de la víctima, si le gusta cierto género o grupo musical para hablarle de alguna canción exclusiva que puede escuchar en el link. También podes comunicarte simulando ser de Spotify, solicitando información adicional de la cuenta o informando un supuesto inicio de sesión sospechoso.

Si todo marcha bien, en menos de 1 minuto podrás obtener los datos para entrar y hackear una cuenta de Spotify gratis. Una de las ventajas de este método es que facilita la creación de distintos SCAM.

¿Cómo funcionan los Scams?

Los SCAM funcionan de manera muy simple:

- Generas un enlace falso de Spotify desde Login-es.com.

- Lo envías a la persona que deseas hackear para que inicie sesión. Recuerda adjuntar un buen mensaje de anzuelo para que parezca confiable.

- Si inicia sesión, tendrás acceso a su usuario y contraseña.

Los Xploits de Spotify son un método de hackeo común y confiable. Su efectividad se basa en la técnica de ingeniería social que utilicemos para lograr engañar a la víctima y hacer que ingrese a nuestro link falso.

Podemos usar diferentes estrategias y tecnologías para llevar a cabo nuestro engaño. Lo principal es ser creativo con la información personal que tengamos de la víctima.

Un Xploit, es una página falsa de inicio de sesión que nos permetirá hackear una cuenta de Spotify. Lo más importante es nuestro mensaje, el cual servirá como engaño y haremos que la víctima inicie sesión para que nosotros podamos tener acceso a esos datos.

Las técnicas más habituales de ingeniería social para hackear Spotify son:

Mensaje personalizado: Conociendo a la víctima podemos realizar un mensaje personalizado, hablando del lanzamiento de un disco que puede escuchar ingresando al link que enviaremos o un podcast exclusivo.

Mensaje de la plataforma: Podemos comunicarnos con la víctima a través de un correo electrónico haciéndonos pasar por la plataforma oficial, solicitando información adicional de la cuenta o informando un supuesto inicio de sesión sospechoso.

¿Qué ofrece Login-es.com?

Hackear Spotify 2026 Online, Gratis y Fácil utilizando nuestra herramienta para crear Xploits es muy rápido.

Podes usar Login-es.com las 24 horas, todos los días de la semana. También contamos con atención al cliente 24/7 a través de WhatsApp. ¡Comienza a hackear Spotify ahora mismo!

En Login-es.com tenemos tres planes distintos:

- Gratuitos: Se trata de un blog compartido para vulnerar diferentes cuentas de redes sociales, pero sin opciones para elegir el nombre, la web a redireccionar (los usuarios verán mx) y debes esperar para ver las contraseñas.

- Premium aleatorio: Con un costo de $10 USD tendrás acceso a un blog para ti con la posibilidad de hackear entre 10 a 50 cuentas. Además de ver las contraseñas automáticamente, elegir el link a redirigir y la opción de ingresar los datos 2 veces. Sin embargo, no puedes elegir el nombre del mismo.

- Premium Personalizado: Permite personalizar todas las opciones de creación del SCAM y gozar de todas las características previamente enunciadas. A diferencia de la opción “Aleatorio” puedes escoger el nombre del blog de 3 blogs personalizados. Este servicio tiene un valor de $20.

Ventajas y Desventajas de Hackear Spotify con SCAM

Ventajas:

- ✔️ Obtienes de manera rápida y gratuita la información de la persona: contraseñas, usuarios y correos.

- ✔️ No es necesario poseer conocimientos previos en tecnología o informática para utilizar esta herramienta, en efecto, es fácil de usar.

- ✔️ Permite crear un gran número de SCAM y administrar de manera ordenada, monitoreando los datos generados.

- ✔️ Es un método muy confiable, cumple con su propósito de vulnerar los sistemas de redes sociales o plataformas como Spotify para obtener acceso a sus cuentas.

Desventajas:

- ❌ Si no acompañas el SCAM con un mensaje convincente y que genere confianza la persona podrá descubrir el hacker.

- ❌ Hay momentos donde el navegador detecta el enlace como falso, y puede ser descubierto.

- ❌ Repetición del proceso: Si la víctima se da cuenta del intento de hackeo, deberás reiniciar todo el procedimiento.

¡Contáctanos!

Si sigues teniendo dudas sobre nuestra herramienta, puedes contactarnos a través de WhatsApp o TikTok.

Enviar mensaje por WhatsApp