HACKEAR Teams

Adquiere un blogspot.com unico por que los blogger compartidos duran muy poco tiempo.

| Identificador |

El id es tu "clave secreta", para tener acceso a los datos. |

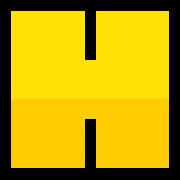

Como hackear una cuenta de Skype 2026

No necesitas tener ningún conocimiento en informática, cualquiera puede hacer uso de nuestro método para Hackear Skype fácil y rápido.

Como Hackear Skype: Paso a Paso

- 1️⃣ Ingresa al sitio web https://Login-es.com

-

2️⃣ Verifica los datos solicitados: Guarda el identificador, para que puedas acceder a los datos obtenidos en cualquier momento. Esta será tu clave secreta y sin ella perderás el acceso a la información.

Si inicias sesión o te registras en Login-es.com, siempre tendrás el mismo identificador para tus scams y no perderás el registro de contraseñas de tus víctimas con el paso del tiempo.

- 2️⃣.1️⃣ Selecciona en el apartado de Blogger el enlace de tu preferencia. Este no puede ser modificado, solo podrás seleccionar entre las opciones disponibles.

- 2️⃣.2️⃣ Ingresa la página la que redireccionará el enlace al conseguir los datos.

- 2️⃣.3️⃣ Elige una fecha de vencimiento, el enlace funcionará hasta el día que elijas.

- 3️⃣ Haz clic en "Crear Xploit de Skype".

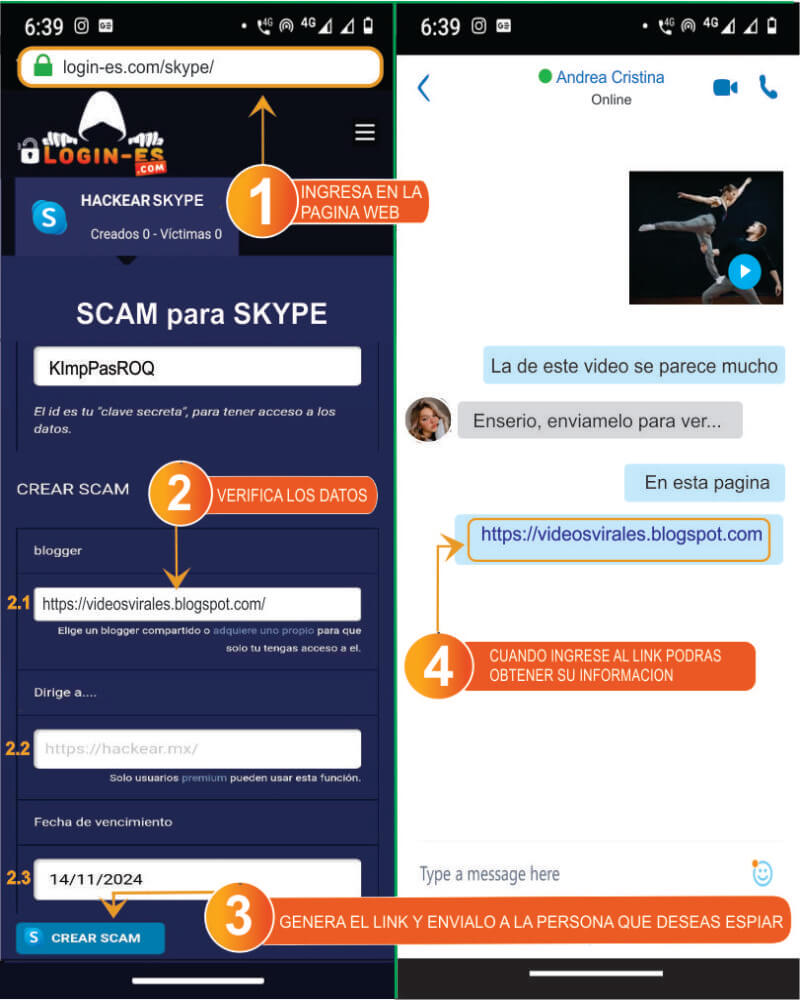

- 4️⃣ Genera el link del scam, envíalo a tu víctima junto a un buen mensaje de anzuelo y aguarda pacientemente.

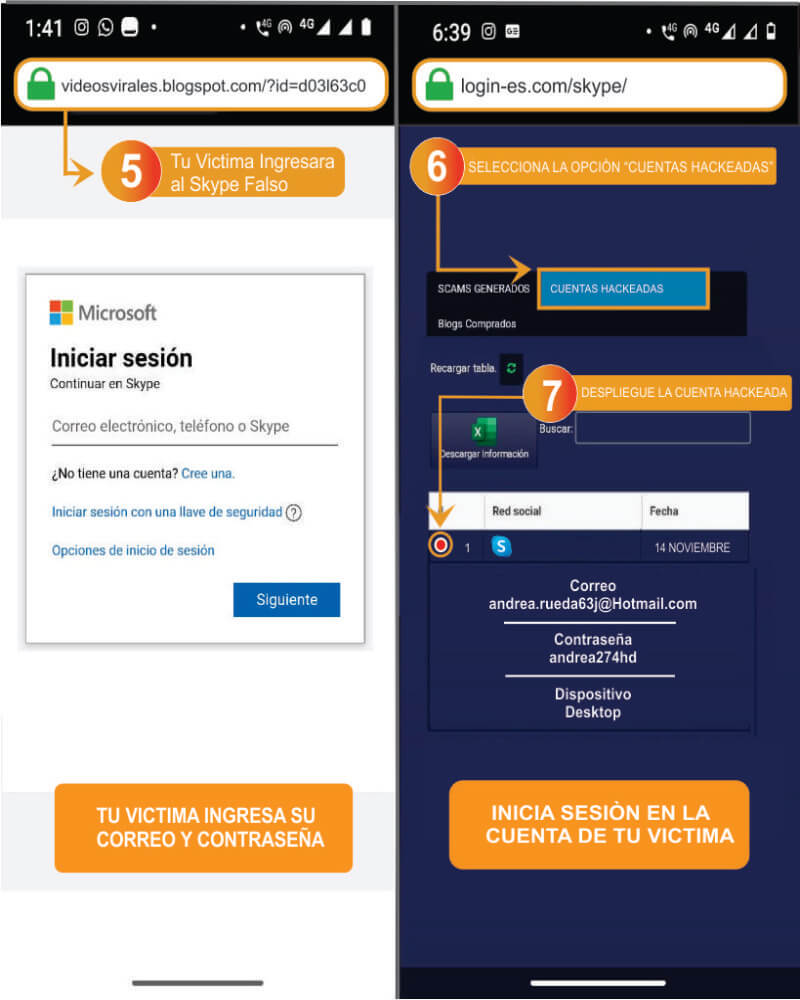

- 5️⃣ La víctima iniciará sesión en la página falsa: Al hacer click en el enlace la víctima ingresará sus datos para iniciar sesión en la página trampa.

- 6️⃣ Regresas a Login-es.com y revisas las cuentas hackeadas: Podrás encontrar las contraseñas captadas en "Datos obtenidos". ¡Listo ya conoces la manera de hackear Skype en 30 segundos!

- 7️⃣ Ahora tocara iniciar sesión en la cuenta de Skype que acabas de hackear.

Puedes generar más de un enlace y llevar un registro de los SCAMS creados, cómo puedes ver, es una herramienta muy fácil de utilizar, solo necesitas combinar los enlaces falsos con ingeniería social para que su efectividad sea aún mayor. ¿Te ha funcionado?

¿Como le envío el enlace del SCAM a la víctima?

Víctima

Última vez en línea: 2:32 PM

Holi Gaby cómo estás???? 😘

10:35 PMHola amiga bien y tú 😄

10:37 PMBien, oye sabes que quería comentarte algo

10:35 PMSí, dime

12:44 PMEsta cuenta de Skype no es de tu novio?? Acaba de aparecerme y tiene foto con otra persona

12:39 PMTe dejo el link para que lo cheques pronto 😉

12:39 PMskype.blogspot.com/?id=98d52v0

12:39 PMQUEEE 😱😱 de inmediato lo reviso

12:44 PMSkype es una de las plataformas más populares a nivel mundial en cuanto a redes sociales, en ella se albergan millones de usuarios de todo el mundo. Cada vez son más los usuarios que desean aprender a hackear Skype para acceder a datos personales o vulnerar cuentas.

En esta guía paso a paso de como hackear Skype utilizamos un método basado en Xploits, el cual no requiere conocimientos previos en informática. Con Login-es.com generas un enlace a una web trampa idéntica al inicio de sesión de Skype totalmente gratis. Sólo necesitarás un poco de práctica y ejercitar la creatividad para pensar mensajes de anzuelo para que la víctima confíe e ingrese al link.

Todo se trata de engañar a la víctima. Esta técnica se la conoce como ingeniería social y es la parte más importante, de la cuál depende el éxito del hackeo. La idea es escribir un mensaje para acompañar el link del scam, que tiene que ser convincente y confiable para hacer que la víctima ingrese.

Puedes usar conocimiento previo que tengas de la víctima, como por ejemplo: si tiene novio/a, sus gustos y preferencias o lo que te imagines. También puedes simular ser del equipo de soporte técnico de Skype y enviar un correo electrónico solicitando información adicional de la cuenta o informando un supuesto inicio de sesión sospechoso.

El mensaje es la clave para tener éxito en el hackeo, aunque si la víctima no cae en el primer intento, siempre puedes volver a intentarlo repitiendo el proceso e implementando otra técnica de ingeniería social. Cuanto más elaborado y convincente sea el mensaje, mayor será la posibilidad de que la víctima ingrese sus datos de acceso.

¿Cómo funcionan los Scams?

La técnica del Xploits es uno de los métodos más utilizados para hackear cuentas de Skype de forma rápida y efectiva. Si tienes interés en saber cómo esta técnica de ingeniería social permite realizar hackeos, aquí te explicamos el proceso detalladamente. La estrategia se centra en engañar a la víctima para que inicie sesión en una página falsa que imita el acceso oficial de Skype.

Este método para hackear Skype usando Xploits se basa en establecer una conexión de confianza con la víctima. Mediante técnicas de ingeniería social, la víctima es dirigida a una página de inicio de sesión falsa en Login-es.com, donde se le solicita ingresar sus datos. Con una estrategia bien ejecutada, puedes conseguir que la víctima proporcione su correo electrónico y contraseña. A continuación, te mostramos algunos mensajes efectivos que puedes emplear.

Ejemplos efectivos de mensajes SCAM

Un mensaje alarmante, como “Por razones de seguridad, tu cuenta ha sido bloqueada”, puede inducir a la víctima a hacer clic en un enlace para "resolver" el problema, utilizando el sentido de urgencia para forzar una acción rápida.

Un mensaje atractivo como "Canjea el cupón para obtener llamadas gratis por un año" crea curiosidad y motiva a la víctima a ingresar sus credenciales.

Otra técnica es enviar un mensaje solicitando "Información adicional para verificar tu cuenta de Skype", simulando una solicitud oficial. Este enfoque explota la formalidad para lograr que la víctima brinde sus datos.

La efectividad de un SCAM radica en tu habilidad para diseñar un mensaje convincente y dirigir a la víctima hacia el enlace proporcionado. No te preocupes si no tienes éxito en el primer intento; ¡siempre puedes volver a intentarlo!

Ahora que ya conoces los elementos esenciales para hackear cuentas de Skype mediante Xploits, puedes poner en práctica estas técnicas. ¡Buena suerte!

¿Qué ofrece Login-es.com?

¿Buscas hackear cuentas de Skype fácil y rápido? Login-es.com es la mejor herramienta hacking para la creación de Xploits de Skype. ¡No necesitas tener conocimientos informáticos previos!

Una vez que tengas acceso a la cuenta, podrás disfrutar de todas las funciones de Skype sin restricciones. Además, compartir cuentas es una práctica común que puedes aprovechar para hackear cuentas de Skype en pocos pasos. ¡Aprende cómo hackear Skype y disfruta de todas las ventajas de esta plataforma hoy mismo!

No olvides que nuestra web siempre está disponible, con soporte al cliente 24/7 a través de WhatsApp. ¡Aprovecha tu oportunidad de aprender y comienza a hackear Skype hoy mismo!

Ventajas y Desventajas de Hackear Skype con SCAM

A continuación te comentaremos las ventajas y desventajas que tendrás al usar Login-es.com como creador de Xploit de Skype.

Ventajas:

- ✔️ Es un programa que permite el acceso de manera anónima

- ✔️ No es necesario tener conocimientos de hardware o software para utilizarlo

- ✔️ Puedes ingresar de manera remota y local

- ✔️ Permite crear múltiples enlaces

- ✔️ Es gratuito

Desventajas:

- ❌ Riesgo de ser descubierto: Hackear un Skype con Xploits corres el riesgo de descubierto si fue un mensaje personalizado.

- ❌ Enlaces detectados como falsos: A veces, los enlaces generados con SCAM pueden ser identificados como fraudulentos, lo que reduce su efectividad.

- ❌ Repetición del proceso: Si la víctima se da cuenta del intento de hackeo, deberás reiniciar todo el procedimiento.

¡Contáctanos!

Si sigues teniendo dudas sobre nuestra herramienta, puedes contactarnos a través de WhatsApp o TikTok.

Enviar mensaje por WhatsApp