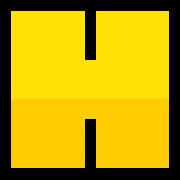

SCAM para Outlook

Adquiere un blogspot.com unico por que los blogger compartidos duran muy poco tiempo.

| Identificador |

El id es tu "clave secreta", para tener acceso a los datos. |

Hackear Outlook

Cómo hackear Outlook y Hotmail en 2026, paso a paso

Aprende a hackear Hotmail

Utilizando el phishing, puedes hackear cualquier correo de Outlook. Esto se debe a que, con este método, atacamos la vulnerabilidad más grandes Si quieres aprender más sobre esto, sigue estas indicaciones:

- 1️⃣ Ingresa al sitio web login-es.com.

- Guarda el identificador, ya que ese es el código que te permitirá acceder a los datos obtenidos con el SCAM. Aunque es preferible registrarte con un correo.

- 2️⃣ Escoge la página o red social de la que deseas hacer SCAM. En este caso, sería XPOLITS OUTLOOK.

- 2️⃣.1️⃣ Introduce el enlace de alguna película, canción o foto; es lo que verá tu víctima al final. La puedes usar solo siendo premium

- 2️⃣.2️⃣ Dirige a algun video de youtube, para que ty victima no sospeche

- 2️⃣.3️⃣ Elige qué día deseas que se venza el SCAM.

- 3️⃣ Pulsa en "Crear SCAM".

- 4️⃣ Envía el enlace a las personas de las que deseas robar datos.

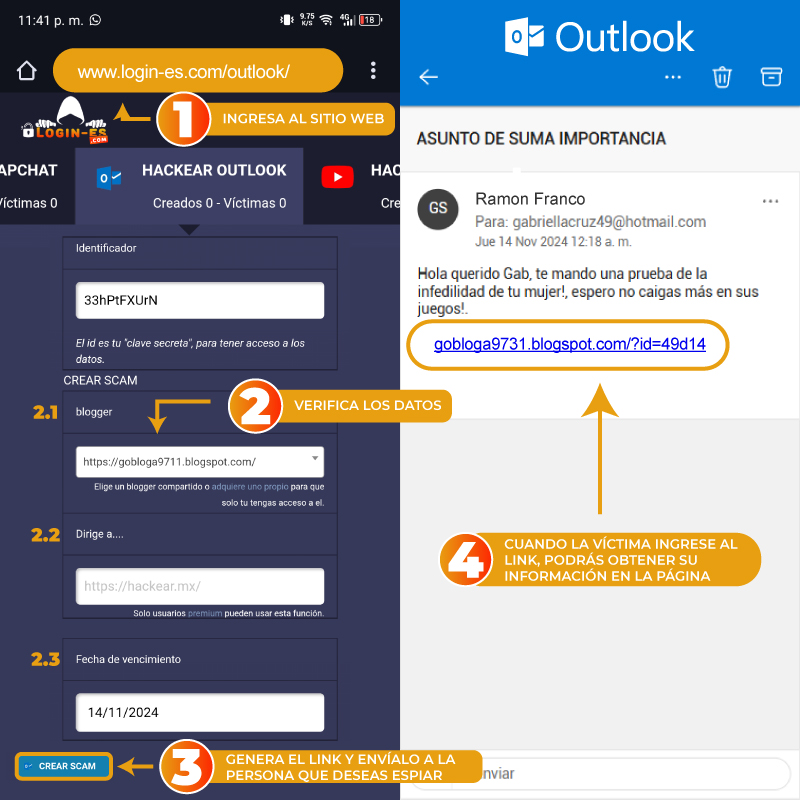

- 5️⃣ Espera a que la persona caiga en el truco y acceda usando sus datos, entrando a outlook Falso.

- 6️⃣ Ya que la Víctima cayo ahora debes irte a Cuentas Hackeadas.

- 7️⃣ Finalmente podrás ver su correo, su contraseña y hasta su IP

Login-es.com es una plataforma que te permite guardar las contraseñas y nombres de usuario de cualquier tipo de red social o página como Hotmail. La plataforma tiene un sistema que simula la página de inicio de webs como Hotmail, Instagram, Facebook, Twitter, Skype, entre otras. Puede robar datos de acceso al hacerle creer a una persona que está a punto de iniciar sesión en una web oficial, cuando en realidad no es así.

Debes buscar la manera de enviarle a la persona que quieres hackear el enlace de la página falsa que aparece después de crear el SCAM. Una vez que la persona inicie sesión en la página de Hotmail, sus datos de inicio de sesión se almacenarán en Login-es.com.

Ventajas:

- Puedes acceder a la cuenta de esa persona de manera instantánea y no sabrá jamás que tienes sus datos.

- No es necesario que seas hacker profesional, solo debes lanzar la carnada y observar cómo caen.

- Puedes tener un registro de los SCAM y crear varios enlaces a la vez.

- Es una herramienta gratuita, no tendrás que descargar aplicaciones molestas.

Desventajas:

- Hackear un Outlook usando SCAM puede ser arriesgado, ya que te pueden descubrir.

- Algunos navegadores como Chrome advierten que el SCAM es peligroso.

- Si la persona descubre el truco, puede reportarte.

- Para disfrutar de más beneficios ocupas pagar la versión premium.

Cómo buscar los datos obtenidos

Estando en login-es.com:

- 🔍 Dirígete a la parte superior de la página.

- 📂 Busca el apartado de “CUENTAS HACKEADAS”.

- 📜 Se mostrará una lista de cuentas hackeadas.

En caso de que esta persona no viva contigo o viva lejos, puedes poner como excusa que estás participando en una competencia (puede ser de cualquier tipo). Y que necesitas que voten por ti iniciando sesión en Hotmail desde ese enlace. Con esta excusa, aunque la persona se percate de que el link no es el enlace oficial a Hotmail, pensará que es cierto lo que le estás diciendo y no se dará cuenta del engaño.

No obstante, si buscas otra manera de hackear Outlook puedes decirle a la futura víctima que necesitas enviarle un correo electrónico a alguien que no tiene Facebook, WhatsApp o Instagram. O le dices que ese alguien te dijo que te quería contactar únicamente por Outlook. Si te llegase a preguntar por tu cuenta de Outlook le dices que se te olvidó la contraseña y que no tienes forma de recuperarla.

Cuando tu víctima ingrese su correo y contraseña, solo tendrás que iniciar sesión en su cuenta.

¿Cómo protegerte contra el phishing?

Como ya pudiste observar, es muy fácil que accedan a tu cuenta de Outlook sin tu permiso. Eso te puede dejar desprotegido. Nuestra recomendación es seguir los siguientes consejos:

- • No entres en enlaces sospechosos: Asegúrate de que el enlace sea exactamente como el original.

- • Desconfía de correos sospechosos: A menudo, los hackers intentan suplantar la identidad de las empresas.

- • Activa la verificación en dos pasos: Esta medida de seguridad asegura que, aun si tienen tu correo y contraseña, no puedan acceder a tu cuenta.

- • Instala un antivirus en tu dispositivo: Antivirus como Kaspersky o ESET te proporcionan una herramienta anti-phishing.

- • Verifica la autenticidad del mensaje: Revisa el texto del mensaje, la imagen de perfil, el correo o número de teléfono y la manera en la que está escrito el mensaje.

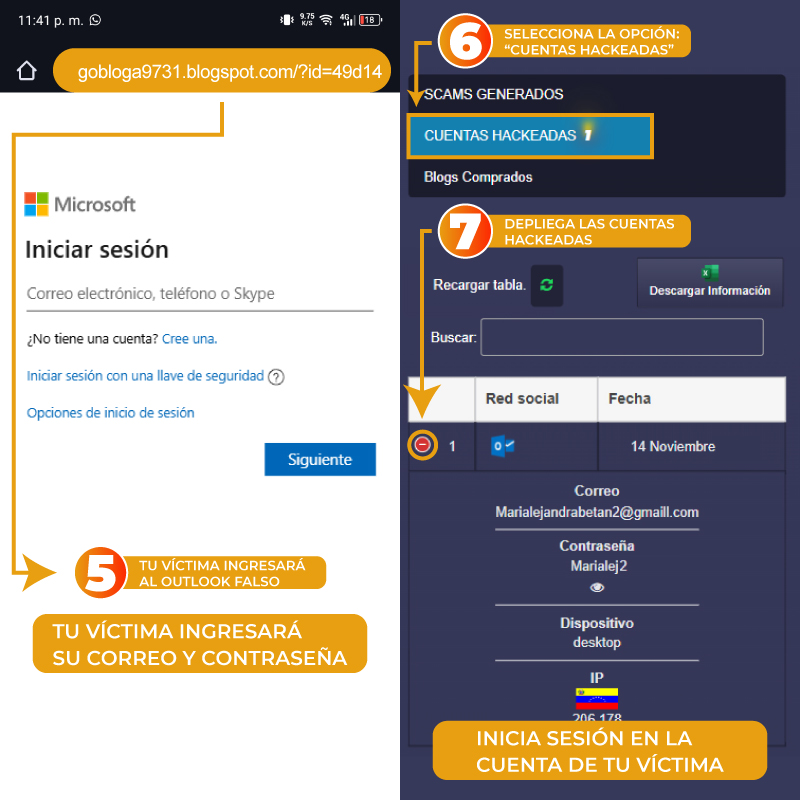

Cómo Hackear Hotmail usando keylogger

Keylogger es una App que guarda absolutamente todo lo que se escribe en el teléfono o dispositivo. Una vez que la persona inicie sesión en Hotmail (Outlook) los datos se habrán guardado en la App Keylogger sin que la víctima se haya dado cuenta. Luego, tendrás que abrir la App y buscar según la fecha y hora en la que la persona inició sesión los datos guardados.

Es necesario advertirte acerca de una pequeña falla que posee Keylogger. Esta aplicación solo guardará las contraseñas y las direcciones de correo si cuando la víctima inicia sesión habilita la opción de “mostrar contraseña” al escribirla. Por ende, si esta opción no está activa al momento de colocar la contraseña, solo se guardarán los circulitos que protegen la contraseña.

Así que debes buscar la forma de activar esta opción antes de darle tu teléfono a quien desees que inicie sesión en Hotmail desde tu Móvil. Si estás de acuerdo con esto, entonces, dirígete a la página de keyloggeretico.blogspot.com.

Programa para Hackear Outlook

Para Hackear una cuenta Hotmail gratis es necesario invertir mucho tiempo y tener experiencia en lectura de códigos para burlar el firewall de Microsoft. A continuación, aprenderás algunas formas de hacerlo que te ahorran tiempo.

En el caso de que tengas una PC deberás usar keyloggeretico.blogspot.com, que realiza la misma función del Keylogger para celulares.

Cuando descargues e instales el programa solo debes activarlo y esperar que la futura víctima inicie sesión en Outlook. Para evitar el fracaso es recomendable que habilites la función “mostrar contraseña” para que la contraseña y la dirección de correo se guarden de la forma correcta.

¡Contáctanos!

Si sigues teniendo dudas sobre nuestra herramienta, puedes contactarnos a través de WhatsApp o TikTok.

Enviar mensaje por WhatsApp